Betrugsversuch mit Google-Bewertungen?

19. August 2020Was passiert ist:

Am 6. August 2020 morgens um 6:38 Uhr haben wir bei Google die erste 1-Sterne-Bewertung von einem Nutzer namens ‚CKay‘ erhalten, der behauptet:

„Achtung die installieren Spam auf eure Systeme den man nicht so leicht wieder weg bekommt! […]“

Mal abgesehen davon, dass die Uhrzeit schon etwas merkwürdig ist, ist es doch auch interessant, dass diese Person behauptet fachlich in der Lage zu sein dies zu wissen, unsere Dienstleistung dann aber in Anspruch nehmen muss?

Ok. Merkwürdige Dinge muss man als Unternehmen aushalten, das ist so.

Richtig schrill wird es aber nur wenige Tage später.

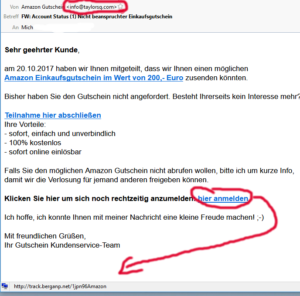

Am 13. August 2020 um 17:12 Uhr schrieb uns unaufgefordert ein „[entfernt – siehe Update unten]“ an:

„Sehr geehrte Herr …,

mein Name ist [entfernt – siehe Update unten] und ich habe mich als Rechtsanwalt im Bereich Online Reputaion spezialisiert. Ich bin soeben auf Ihr Google Profil gestoßen und habe gesehen, dass Sie eine negative Bewertung erhalten haben. Die guten Nachrichten sind, dass diese Bewertung gegen die Google Richtlinien verstößt und Sie daher einen Anspruch auf Löschung aus §§ 823 Abs. 1, 1004 Abs. 1 BGB. haben.“

Ok. Interessant. Google hatte unsere Reklamation nach nur wenigen Minuten abschlägig beschieden.

An dieser Stelle sei erlaubt abzuschweifen und anzumerken, dass Google uns regelmäßig anschreibt, um von uns mehr geschaltete AdWords zu bekommen, aber sonst nicht für uns erreichbar ist.

However – bleiben wir bei der E-Mail:

„Ich haben bereits mehr als 500 Unternehmen dabei geholfen ihre negativen Bewertungen bei Google zu löschen. Gerne würden wir auch Sie dabei unterstützen. Die Kosten sind dabei recht überschaulich (149 € zzgl. MwSt pro Löschung) und Sie zahlen nur bei erfolgreicher Löschung. Mein Team und Ich machen uns also für Sie an die Arbeit und senden Ihnen nur eine Rechnung, nachdem die negativen Bewertungen erfolgreich gelöscht wurden.

Falls Sie daran Interesse haben, können Sie gerne auf folgender Seite Ihre risikofreie Bestellung aufgeben:

https://srm-reputation.de/

Wir machen uns dann direkt an die Arbeit! Bei Fragen, antworten Sie einfach auf diese E-Mail oder rufen Sie mich unter folgender Rufnummer direkt an: +49 30 311 965 71.“

Die Firma sitzt laut Impressum angeblich in Malta.

Da fragt man sich dann doch, wie die eine Rufnummer in Berlin haben können?

Zudem darf sich nach deutschen Bestimmungen ein Anwalt nach unserer Kenntnis nicht so anbiedern.

Wir können die Kausalität nicht beweisen, aber die unmittelbarer Korrelation dieser Nachrichten und das erneute Nachfassen vom 19. August 2020 um 09:57 Uhr erwecken bei uns den Eindruck, dass dies womöglich eine neue Betrugsmasche ist.

Also: Augen auf – wir freuen uns auf Hinweise und haben uns in dieser Sache sowohl an die Bundesnetzagentur, als auch die Berliner Anwaltskammer gewendet. Bei Google haben wir ja ohnehin noch nie jemanden persönlich erreicht, wenn es um solche Themen ging.

=== UPDATE: 06.10.2020 ===

Inzwischen hat sich der echte Anwalt gemeldet, sein Name und sein Bild wurde ebenfalls missbraucht. Seine persönlichen Daten wurden deshalb entfernt. Er hat zudem Anwaltlich versichert, dass er keine dieser E-Mails geschrieben hat und eine strafbewehrte Unterlassungserklärung nach Zypern geschickt; bisher machen die Personen im Hintergrund aber wohl mit der Masche und dem Mißbrauch seines Namens weiter.